2.1 KiB

2.1 KiB

Развертывание Hashicorp Vault на стенде с Microsoft Active Directory (LDAP)

Политики и пользователи

Политики в Vault по сути напоминают права или access list (ACL). К юзеру или группе привязан ACL, с разного рода правами же.

Настройка образца политик

Сначала настроим политики – потому что пользователи и группы привязаны в политике, а ввиду убогого GUI делается это не очевидно. Да и в руководстве по политикам прописано как-то странновато. https://developer.hashicorp.com/vault/tutorials/getting-started/getting-started-policies?in=vault%2Fgetting-started

Посмотрим, что у нас есть: Логинимся через токенЖ

vault login

Проверяем, что все успешно

vault status

Окей, сервер работает. Проверим сикреты.

vault secrets list

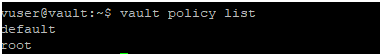

Проверим существующие политики:

vault policy list

Создадим шаблон под политику:

nano policyUSER1.hcl

# policyUSER1

# Write and manage secrets in key/value secrets engine

path "kv_UserAD/*" {

capabilities = [ "create", "read", "update", "delete", "list" ]

}

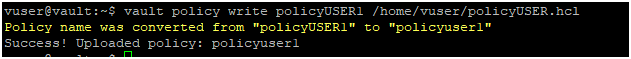

Почитаем help и применим политику

vault policy write -h

vault policy write policyuser1 /home/vuser/policyUSER.hcl

Создадим групповую политику

nano policy_groupad_fullacess1.hcl

# policy_groupad_fullacess1

path "kv_groupAD/*" {

capabilities = [ "create", "read", "update", "delete", "list" ]

}

# Выполним

vault policy write policy_groupad_fullacess1 /home/vuser/policy_groupad_fullacess1.hcl

Удостоверимся, что все записалось

vault policy list

vault policy read policy_groupad_fullacess1